O surgimento dos tipos de firewall foi um avançado excepcional na tecnologia, já que firewall é o sistema de segurança capaz de realizar análises em sites e proteger as pessoas usuárias de ataques e páginas maliciosas.

Por isso, se você quer entender como funcionam os 11 tipos de firewall, confira os tópicos:

- O que é firewall e para que serve?

- Quais os 11 principais tipos de firewall?

- Qual tipo de firewall é o melhor para você usar?

O que é firewall e para que serve?

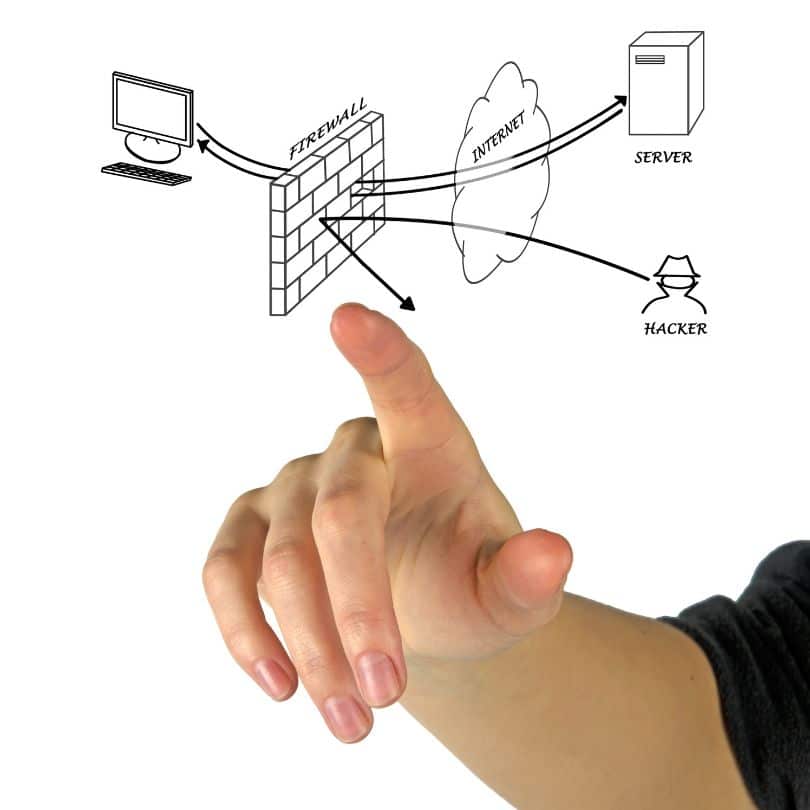

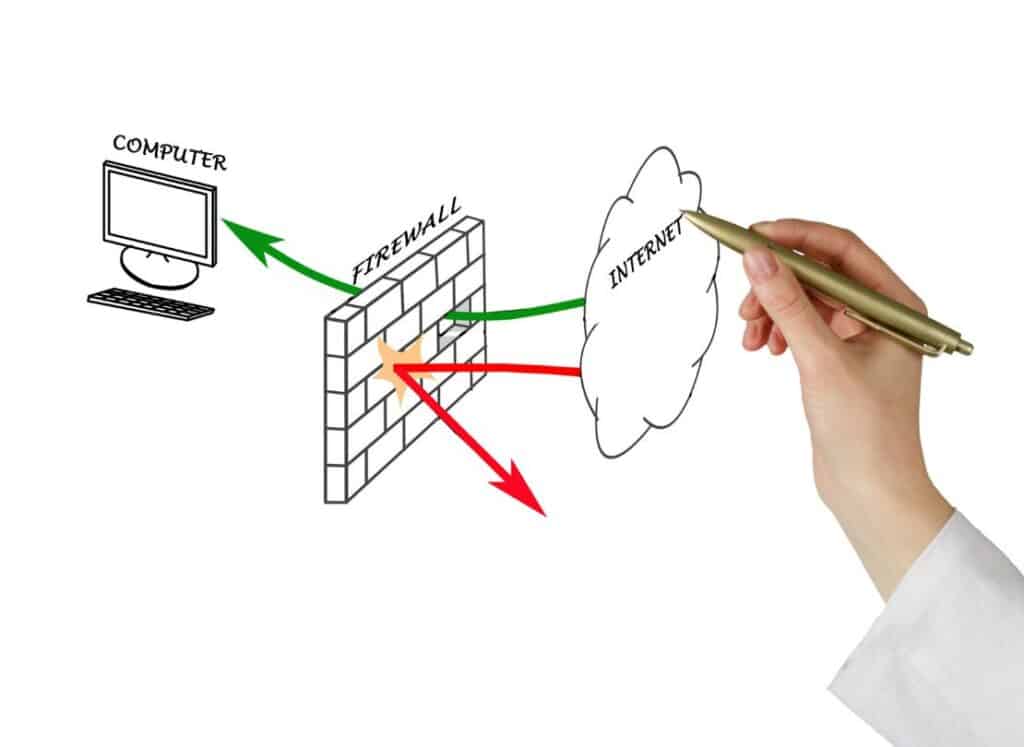

Um firewall trata-se de um sistema de segurança que possui um filtro para realizar uma análise em tudo aquilo que é acessado pela pessoa usuária, que pode ser malicioso ou não.

Com uma grande variedade de proteção, o firewall tem diferentes níveis de capacidade de segurança, além de realizar o bloqueio de tráfegos indesejados pela pessoa usuária.

Para entendermos melhor como ele funciona, imagine uma ponte que só está permitido que pessoas desenvolvedoras passem por ela. Dessa forma, a ponte impede automaticamente outras pesosas de passar de certo trecho e acessar o que há depois dela.

Atualmente, grande parte dos sistemas operacionais já têm um firewall pré-instalado, sendo necessário apenas ativá-lo.

Quais os 11 principais tipos de firewall?

Os 11 principais tipos de firewall são:

1. Firewall de software

O firewall de software é bastante conhecido para as pessoas profissionais que trabalham com TI, ele significa basicamente um software que é instalado dentro do dispositivo de host que ganhará o nome de Host Firewall, com uma instalação separada dos dispositivos individuais.

Por se tratar de um firewall que exige instalação individual, ele é bastante indicado para empresas de pequeno a médio porte para que o controle de acesso e até mesmo configuração possa ser atendido com qualidade.

Vantagens

- Melhor controle no momento de realizar a liberação e bloqueio de acesso a sites e plataformas;

- Capacidade de filtrar o tráfego de entrada e saída;

- Pessoas administradoras podem realizar a configuração do firewall da forma que desejarem;

- Apresentam alguns firewall gratuitos de software livres;

- Oferece uma excelente qualidade de segurança aos dispositivos;

Desvantagens

- Suas instalações são de modo particular, isso quer dizer que quem desejar proteger 20 dispositivos precisará instalar o firewall de software individualmente, gerando então um consumo de tempo excessivo;

- O firewall de software apresenta um consumo significativo de recursos como a memória RAM e o CPU;

- A maior parte dos firewall de software disponíveis no mercado são pagos;

- Suas configurações não são muito simples, sendo assim é necessário um tempo de aprendizagem para aprender a gerenciar o software.

- Nem todos os dispositivos que se encontram dentro do intranet são compatíveis com o firewall de software.

2. Firewall de hardware

Bem parecido com o firewall de software, o firewall de hardware é totalmente voltado para a parte física. Geralmente sua instalação costuma ser em roteadores que tem como objetivo oferecer à pessoa usuária final o acesso a internet com um maior nível de segurança.

Sua principal funcionalidade é ser um dispositivo físico que tem a capacidade de funcionar como um gateway para analisar o tráfego que circula em toda a sua rede interna. Além disso, por se tratar de um dispositivo físico, oferece compatibilidade a todos os dispositivos conectados, sem precisar de configuração individual, já que todos os dispositivos conectados receberam o firewall.

Vantagens

- Não consome nenhum recurso, como memória RAM e CPU do dispositivo;

- Apresenta uma configuração mais simples já que não é necessário acessar dispositivo por dispositivo;

- Capacidade de gerenciar vários dispositivos conectados na mesma rede;

- A maioria dos roteadores já vêm com o firewall de hardware instalado;

- Acesso a internet com uma maior segurança.

Desvantagens

- Protege apenas dispositivos que estão conectados em um determinado roteador;

- Suas configurações são bem complexas, dessa forma é necessário uma pessoa profissional com um nível de conhecimento avançado para realizar as configurações, instalações e atualizações do firewall;

- Por mais que ele realize o bloqueio de tráfegos maliciosos ele ainda não tem a capacidade de fornecer uma boa segurança a ataques internos;

- Se o dispositivo estiver conectado em um roteador que não possui o firewall de hardware, ele não realizará a proteção.

3. Firewall de filtragem de pacotes (packet filtering)

Como o próprio nome já diz, o firewall de filtragem de pacote é responsável por realizar o controle de acesso à rede, isso quer dizer que todos os pacotes que entram e saem são analisados.

Para entendermos isso de maneira mais prática, imagine um esteira com diversos pacotes. Alguns são aceitos para passar ao próximo processo, outros são retirados. Assim funciona o Firewall de filtragem de pacotes.

Para que essa técnica de filtragem de pacote possa ter um funcionamento de qualidade, é necessário que alguns critérios sejam configurados antecipadamente.

Vantagens

- Indicado para empresas de pequeno porte por conta do nível de complexidade da filtragem;

- Utiliza recursos simples para a configuração;

- Os firewalls de filtragem de pacotes costumam ser baratos e eficazes;

- Considerada uma solução bastante econômica por não utilizar grande quantidade de recursos.

Desvantagens

- Fornece uma segurança muito básica em relação aos pacotes;

- Incapazes de proteger contra pacotes de dados maliciosos;

- Não permite a filtragem de protocolo nas camadas de aplicativos;

- Não possui autenticação de usuários.

4. Firewall de aplicação (proxy services)

O firewall de aplicação, que também pode ser chamado de proxy de serviço, tem como objetivo oferecer uma segurança entre um computador e um rede ou até mesmo uma rede interna e outra rede. O proxy services geralmente é instalado em servidores que apresentam uma maior velocidade já que o número de solicitações que chegam é grande.

Esse tipo de serviço é bastante utilizado, já que para oferecer uma boa qualidade de serviço para as pessoas usuárias, ele não permite a comunicação direta entre as informações de saída e destino, negando, então o acesso a alguns endereços que podem ser maliciosos.

Vantagens

- Capacidade de armazenar em cache informações e conteúdos que são bastante utilizados;

- Por questão de segurança, tem a capacidade de solicitar autenticação da pessoa usuária para a liberação de alguns recursos;

- Realiza todo o registro de navegação em um arquivo de log, ou seja, se necessário uma verificação das informações, elas se encontram guardadas.

Desvantagens

- Sua implementação pode ser bem complexa, com isso é necessário uma pessoa profissional com conhecimento para realizar o serviço;

- Em servidores que possuem uma velocidade menor, pode acontecer do firewall não rodar tão bem.

5. Firewall de inspeção de estados (stateful inspection)

O firewall de inspeção de estados avalia todo o tráfego de dados tentando verificar padrões que foram pré estabelecidos em suas regras. Além disso, ele realiza uma comparação em relação ao que está acontecendo naquele momento e o que é esperado que aconteça, garantindo, então, a segurança do dispositivo.

Através da configuração que é realizada no firewall, se a transação do dado que está tentando ser feita não estiver configurada, automaticamente o firewall detecta esse acesso e o bloqueia.

Vantagens

- Capacidade de manter o controle de várias sessões;

- Realiza a inspeção de cargas úteis de pacotes além de cabeçalhos;

- Capacidade de realizar o serviço através do uso de poucas portas.

Desvantagens

- Não possui recursos voltados para autenticação;

- Corre o risco de diminuir o desempenho de acordo com a quantidade de requisitos;

- Grande vulnerabilidade em ataques DDoS.

6. Firewall de próxima geração (NGFW)

O firewall de próxima geração, conhecido também pela sigla NGFW é um pouco diferente dos tipos de firewall tradicionais. Trata-se de um dispositivo de segurança que tem a capacidade da junção de diversos outros firewalls oferecendo então uma maior quantidade de recursos.

Por sua vez, a principal diferença entre o firewall de próxima geração e os demais firewalls é em relação às inspeções que são feitas nos dados, além dos handshakes TCP.

Vantagens

- Proteção contra ataques de malware;

- Inspeção profunda em pacotes de dados;

- Filtragem de informações e controle de aplicativos;

- Apresenta grande nível de segurança.

Desvantagens

- Considerada uma solução cara comparada a outras soluções;

- Pode acontecer de ser necessário realizar configurações a mais para que o gerenciamento de segurança possa funcionar da melhor forma.

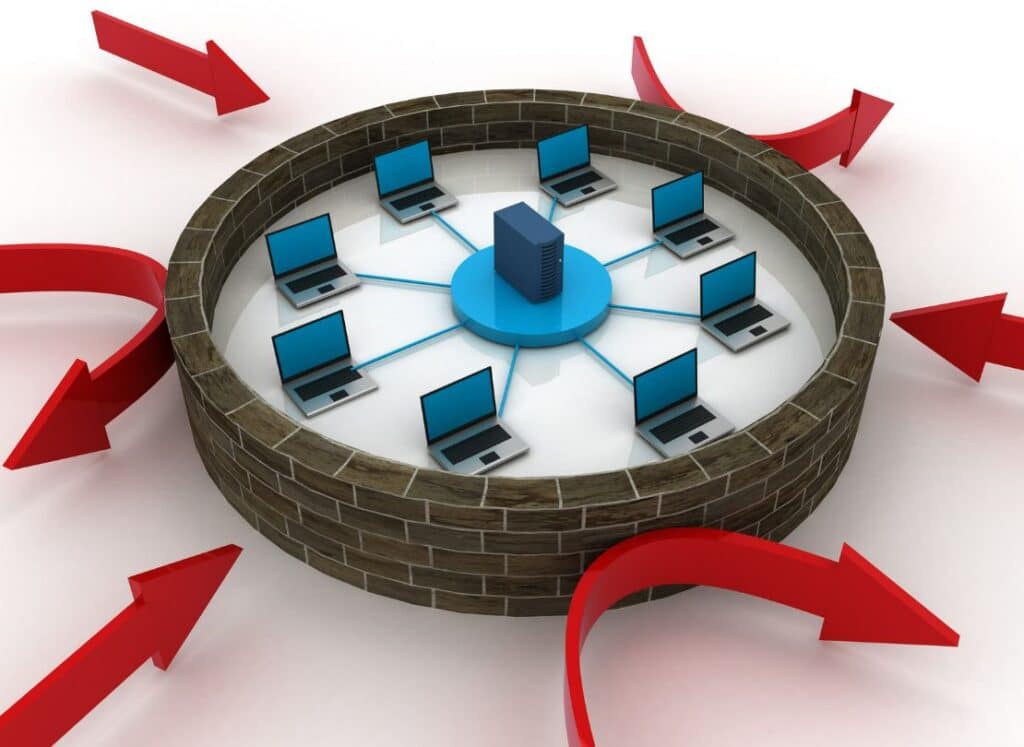

7. Firewall em nuvem

O firewall em nuvem que também é conhecido como FWaaS (Firewall como serviço) trata-se de uma proteção em nuvem, geralmente sendo utilizado como servidores proxy porém esse tipo de configuração pode variar de acordo com a necessidade de cada uma das organizações.

Com uma capacidade de proteção muito boa, ele cria uma barreira entre a nuvem e todos os sistemas que estão conectados a ela, realizando então uma proteção.

Vantagens

- Sua escalabilidade é muito boa;

- Não depende de recursos físicos para seu funcionamento;

- Apresenta um grande custo benefício em relação a gerenciamento e manutenção dos equipamentos;

- Os firewall em nuvem se conecta facilmente com a sua infraestrutura;

- Diversos tráfegos maliciosos podem ser protegidos de uma vez só;

- Realiza o bloqueio de dados que são sensíveis;

- Não é necessário uma pessoa profissional da empresa para gerenciar esse serviço já que o fornecedor que é responsável por gerenciar todo os serviços necessários.

Desvantagens

- Apresenta grande variedade de preço sendo possível que o serviço possa custar um preço bem alto;

- Dificuldades poderão surgir ao migrar para um novo provedor em nuvem.

8. Gateways de nível de circuito

O Gateway de nível de círculo trata-se de um firewall que oferece uma segurança voltada para User Datagram Protocol (UDP) e Transmission Control Protocol( TCP). Por sua vez, ele tem a capacidade de realizar o transporte de um modelo de rede OSI e suas camadas de aplicativos.

Esse tipo de firewall geralmente é instalado em outros firewalls já existentes além alguns tipos de softwares em específico, sendo que sua principal função é garantir a segurança das conexões que são estabelecidas.

Vantagens

- São simples para configurar e atualizar;

- Não necessita de um servidor proxy separado;

- Capacidade de fornecer dados de forma oculta sem colocar em risco a exposição da informação;

- Custo-benefício do firewall;

- Realiza monitoramento de pacotes de dados (TCP) e handshaking.

Desvantagens

- Não possui segurança na filtragem de conteúdos;

- Necessário realizar modificações no software.

9. Firewall de gerenciamento de ameaças unificado (UTM)

Bem parecido com o Firewall de próxima geração (NGFW), o firewall de gerenciamento de ameaças unificado, também conhecido pela sua sigla UTM, trata-se de um termo de segurança que oferece diversos recursos e até mesmo serviços que são voltados para a segurança prezando então um único dispositivo ou serviço de rede.

Alguns dos principais serviços que esse sistema de segurança oferece são:

- Antispam;

- Firewall de rede;

- Prevenção de vazamento de dados;

- Antivírus;

- Antispyware.

Esse tipo de sistema de segurança veio ganhando cada vez mais força quando diversas outras ameaças começaram a surgir com uma maior frequência, fazendo então que ficasse cada vez mais difícil barrar esses ataques, já que os recursos eram todos se fornecedores diferentes. Assim, começaram a surgir mais serviços unificados.

Vantagens

- Permite que as pessoas administradoras gerencie o sistema configurando as funções que deseja de acordo com a necessidade;

- Com uma função de filtragem ele de a capacidade de realizar bloqueios em acessos desconhecidos;

- Capacidade de evitar ataques em rede.

Desvantagens

- Apresenta um único ponto de defesa;

- Assim como boa parte dos firewalls sua configuração não é tão simples, sendo assim é necessário uma pessoa profissional para realizar as configurações e gerenciamentos.

10. Firewall focado em ameaças

Considerado um firewall bem completo, esse firewall tem a capacidade de realizar a inclusão de todos os recursos que são oferecidos no NGFW além de detecção avançada de ameaças sendo possível a utilização para diversos tipos de segmentos.

Levando em consideração que os recursos que são apresentando no NGFW estão cada vez mais presentes nos serviços novos, ainda assim ele tem a autonomia para realizar mais serviços.

Vantagens

- Avalia os cenários que pode sofrer mais ameaças;

- Controle de tráfego no sistema com a rápida verificação de ataques;

- Redução de complexidade do sistema;

- Monitoramento contínuo nas atividades.

Desvantagens

- Por conta de seu nível de complexidade pode ser necessário uma pessoa profissional com o conhecimento adequado para realizar a configuração e gerenciamento do firewall.

11 Firewall de tradução de endereço de rede

O firewall de tradução de endereço de rede permite que diversos dispositivos realizem conexões com a internet com base no seu próprio endereço de rede, utilizando o endereço de IP e ocultando essas informações, prezando, então, pela segurança da empresa.

Vantagens

- Proteção as redes conectadas;

- controle de acesso às informações;

- Capacidade de realização a manutenção de rede.

Desvantagens

- Recursos com alto valor;

- Configurações complexas que exigem maior nível de conhecimento.

Qual tipo de firewall é o melhor para você usar?

Atualmente temos uma grande quantidade de firewalls, cada um com suas especificidades, porém os que mais vem sendo utilizado dentro das organizações são:

- Firewall de software;

- Firewall de hardware;

- Firewall de filtragem de pacotes;

Por apresentar uma excelente manuseabilidade e proteção, os firewalls vêm se destacando cada vez mais, porém sempre que necessário realizar a escolha de um é de grande importância se atentar nas políticas da ferramenta e o que ela tem a oferecer.

Outros pontos a serem avaliados são:

- O nível de proteção oferecido pelo firewall;

- O recursos que são oferecidos pelo firewall e se é possível adicionar novos;

- O tamanho da empresa para que a escolha possa ser mais assertiva.

Pode-se dizer que o melhor firewall para ser utilizado é o que melhor atende suas necessidades, ou seja isso depende diretamente do que a pessoa usuária deseja fazer e o que ela deseja proteger.

Conclusão

Encontrar sites maliciosos e sofrer ataques na web não são situações muito difíceis de vivenciar. Dessa forma, fique sempre de olho em manter o firewall atualizado e configurado para evitar algumas situações indesejadas.

Como foi possível observar, com o avanço da tecnologia e o crescimento dos ataques, os firewalls estão crescendo constantemente. Para realizar uma boa escolha é necessário se atentar bastante para escolher o tipo de firewall que melhor atende as necessidades de sua organização ou da pessoa usuária, sempre prezando pela segurança.

Esperamos que você tenha gostado da leitura, se puder continue com a gente e leia também sobre os seis pilares da segurança da informação dentro do ambiente corporativo.