Muitos acreditam que ser hacker é se esconder atrás da tela de um computador, com um nome falso composto de letras e números (um desses padrões é conhecido como leet ou l33t), além de usar roupa preta de capuz. Essa é uma realidade que filmes e séries costumam passar, mas não é isso que define hackers do mundo real.

Há muitas derivações da palavra hacker e na maioria das vezes o termo se confunde com cracker, que define as pessoas com os mesmos conhecimentos de hackers, mas que os utilizam para fazer coisas ilícitas — em outras palavras, para fazer o mal.

Hackers são profissionais que amam tecnologia a ponto de conhecer vários de seus aspectos como: redes, banco de dados, programação, infraestrutura, segurança… e muitos outros. Aquelas pessoas também conhecidas como hackers éticas são contratadas por empresas para fazer testes de invasão com a finalidade de descobrir brechas e vulnerabilidades que possam afetar seus sistemas.

E é dessa pessoa profissional que vamos falar: aquela que pratica o hacking ético. Aproveite a leitura deste artigo, pois nele vamos explicar o que você precisa saber sobre o assunto:

- O que é Hacker?

- O que faz um Hacker e onde atua na prática?

- Como um Hacker pode ajudar na segurança da informação?

- Quais as diferenças entre hacker e cracker?

- Como ser Hacker? 10 dicas essenciais!

- 6 ferramentas de hacking que podem ajudar você a ser Hacker!

- 5 dicas de segurança para hackers iniciantes!

- Como está o mercado de trabalho para hackers?

- Quais foram os maiores Hackers/Crackers da história?

O que é Hacker?

Hacker é qualquer pessoa que tem conhecimentos profundos sobre tecnologia da informação, programação, redes e computadores, e que se dedica constantemente para aprender cada vez mais sobre esses assuntos. São pessoas que desenvolvem e modificam hardwares e softwares de computadores, não necessariamente para fins ilícitos.

Há, por exemplo, toda uma categoria que chamamos de Hacker Ético, do inglês Ethical Hacker, que são profissionais com capacidade técnica suficiente para realizar o teste de invasão (também conhecido como pentest), utilizado para identificar as vulnerabilidades em sistemas de redes. Com a visão de invadir para poder proteger, o resultado desse teste é um relatório sobre as vulnerabilidades encontradas. Portanto, o conhecimento aprofundado da pessoa hacker é utilizado em prol de uma boa causa.

O que faz um Hacker e onde atua na prática?

A pessoa hacker auxilia a empresa a detectar pontos de vulnerabilidade para invasões. Contratada para rodar testes de invasão com consentimento das empresas, a pessoa hacker identifica brechas de segurança no ambiente corporativo que poderiam ser exploradas por pessoas mal intencionadas.

Como resultado final, os dados coletados são compilados em um relatório de teste de invasão. Esse relatório possui duas abordagens, que são: sumário executivo e o relatório técnico.

O sumário executivo é um resumo feito para os executivos da empresa, sem conter muitos detalhes técnicos, e sim, com uma visão das vulnerabilidades mostrando sua classificação em níveis de impacto para o negócio, além de mostrar por qual motivo elas foram originadas. Esses dados geralmente são mostrados em um gráfico junto com uma estimativa de tempo para a melhoria ou resolução dos problemas.

Já o relatório técnico é um relatório completo focado nos detalhes, em todos os aspectos. Nesse relatório é descrito em detalhe o escopo do teste, as informações, o caminho do ataque, o impacto e as sugestões de correção do teste. Voltado para a equipe técnica, no relatório técnico é mostrado o passo a passo com telas, do que foi obtido, onde foi obtido e como foi. O site pentest-standard traz mais detalhes sobre esses relatórios.

Como um Hacker pode ajudar na segurança da informação?

Uma boa prática hacker e que contribui para a segurança da informação é ajudar a testar códigos de ferramentas, linguagens e sistemas da comunidade open-source procurando por vulnerabilidades ou falhas zero day. Uma falha zero day são vulnerabilidades graves encontradas em sistemas que devem ser corrigidas efetivamente em “zero dias” de maneira que impeça a exploração da falha por pessoas criminosas.

Quais as diferenças entre hacker e cracker?

Hacker ético é a pessoa profissional que age dentro da lei. Já a pessoa denominada cracker, também conhecida como “hacker do mal” ou “hacker sem ética” é a pessoa ligada a cibercrimes, que são os delitos cometidos através do ambiente virtual.

Um exemplo da ação de crackers é quebrar programas e distribuir ilegalmente para disseminar mais malwares. Por isso, programas piratas, no geral, contém softwares maliciosos a fim de coletar dados ou escravizar a máquina em que essa aplicação foi instalada.

Veja uma comparação entre hackers e crackers:

| Descrição das ações | Hacker | Cracker |

| Conhece linguagens de programação | SIM | SIM |

| Conhecem sobre SQL Injection | SIM | SIM |

| Conhecem sobre redes de computadores | SIM | SIM |

| Criptografa servidores de empresas utilizando ransomware e solicita resgate em criptomoedas para reverter a ação | NÃO | SIM |

| Quebram sistemas pagos e vendem ou distribuem de forma ilícita | NÃO | SIM |

| Realizam um teste de invasão para expor dados privados com objetivo de vingança, causar prejuízo ou danos a alguém | NÃO | SIM |

| Realizam um teste de invasão para descobrir vulnerabilidades com o objetivo de corrigi-las | SIM | NÃO |

| Invadem sem permissão | NÃO | SIM |

Como ser Hacker? 10 dicas essenciais!

Ser hacker exige bastante dedicação. A seguir, separamos dez dicas essenciais para te ajudar a desenvolver as habilidades necessárias. Acompanhe!

1. Tenha disposição para aprender coisas novas

Para exercer bem seu papel como hacker é necessário “pensar fora da caixa”. Ter sede de conhecimento e estar em constante aprendizado significa estar em constante atualização, em dia com as ferramentas, linguagens de programação e sistemas criados, atualizados e descontinuados.

Tenha disposição para ler a documentação técnica, instalar uma distribuição nova de sistema operacional ou até mesmo ler o código fonte de uma tecnologia no GitHub. Experimente o que funciona melhor para você.

2. Estude e conheça o mundo hacker: 6 livros interessantes sobre ser hacker!

O conhecimento é sua maior arma de defesa. Sabendo disso, confira os livros a seguir, que abordam conceitos, laboratórios, ferramentas e técnicas sobre como ser hacker:

- Universidade Hacker: desvendando todos os segredos do submundo hackers [Henrique César Ulbrich]

- Testes de Invasão: uma Introdução Prática ao Hacking [Georgia Weidman]

- Análise de Tráfego em Redes TCP/IP: utilize Tcpdump na Análise de Tráfegos em qualquer Sistema Operacional [João Eriberto Mota Filho]

- Hackers Expostos: segredos e soluções para a Segurança de Redes [Stuart McClure]

- Linux — A bíblia: o mais abrangente e definitivo guia sobre Linux [Christopher Negus]

- Perícia Digital: da investigação à análise forense [Evandro Dalla Vecchia]

3. Aprenda a usar o Sistema Operacional Unix

O Sistema Operacional Unix é considerado o pai de todos os sistemas operacionais, desde distribuições Linux até Mac. O Unix introduziu conceitos importantes, como multiusuário, multitarefas e portabilidade e permite interações das pessoas usuárias tanto por linha de comando quanto por interface gráfica.

4. Aprenda a escrever em HTML

Acrônimo em inglês para Linguagem de Marcação de Hipertexto, o HTML é responsável por estruturar o conteúdo para que o navegador saiba como exibi-lo. Criado por Tim Berners-Lee, o fundador da internet, o HTML é fundamental para a existência das páginas e sistemas Web.

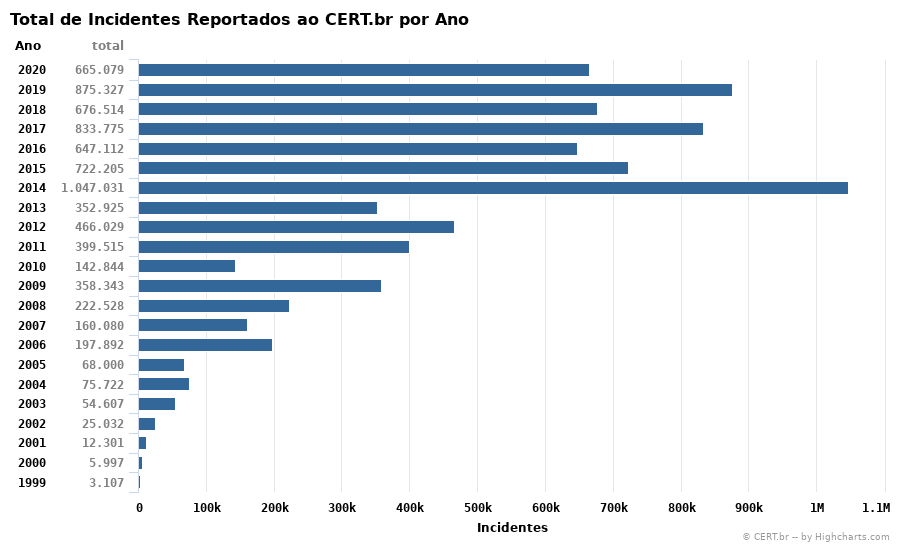

As aplicações web são constantemente alvos de ataques. Dados do CERT.br (Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil) mostram o crescimento dos ataques a sistemas conectados na Internet, conforme a imagem a seguir. Por isso, a importância de aprender a escrever em HTML para ser hacker.

5. Aprenda alguma linguagem de programação: Python, Java, C, C++

Antes de tudo, é fundamental aprender lógica de programação para ser hacker. Esse conhecimento dará a base para ler códigos de ferramentas, permitindo modificar códigos existentes ou até automatizar processos codando suas próprias ferramentas.

Linguagens como C, C++ e Java são a base de muitos sistemas do mercado. O conhecimento dessas linguagens vai te dar a capacidade de analisar códigos de programas e sistemas mais a fundo.

Já o conhecimento em linguagens de script, como Python, Ruby e Shell Script será útil para automatizar processos ou até mesmo criar suas próprias ferramentas.

6. Aprenda sobre segurança em redes

Para aprender sobre segurança em redes, é necessário primeiramente aprender como é o funcionamento de uma rede de computadores: componentes de redes, modelos, camadas, protocolos. Seja uma rede interna, como a intranet, ou externa, como a Internet, o fato é que as redes de computadores são indispensáveis para a comunicação dos sistemas computacionais.

7. Tenha conhecimentos sobre bancos de dados

Os dados são o bem mais valioso de uma empresa, visto que permitem a reconstituição de informações de clientes, da própria empresa, entre outros. Saber os tipos de banco de dados, o funcionamento destes e a sua linguagem ajudará a definir mecanismos de segurança para os bancos de dados.

Um tipo comum de banco de dados é o relacional, que utiliza SQL como linguagem de consulta. Dentre várias abordagens técnicas utilizadas por um atacante para conseguir acesso a uma base de dados, a injeção de SQL é uma delas. Também conhecida por SQL Injection, a técnica consiste em inserir comandos SQL em sites e, assim, conceder acesso e obter controle sobre os dados da base.

8. Opte por escrever programas de código aberto

Escrever código aberto permite com que outros possam estudar seu código e contribuir para uma evolução da sua ferramenta, além de te ensinar outras habilidades importantes para o processo de como ser hacker — as famosas soft skills.

9. Ajude a testar e consertar softwares open source

Ajudar a testar softwares open source e solicitar correções de bugs é uma ótima maneira de desenvolver novas habilidades, treinar na prática o que você tem estudado e criar novas conexões no universo da tecnologia, além de ser uma boa maneira de contribuir para a segurança da informação.

10. Melhore sua habilidade em resolver problemas

A melhor forma de melhorar suas habilidades em resolver problemas é praticando. A prática colocará em teste seus conhecimentos adquiridos além de promover a aquisição de novas habilidades na resolução de problemas.

Existem plataformas on-line de aprendizado que podem ajudar no processo, porém uma boa maneira para começar é resolver CTFs (Capture The Flag), que são competições hackers que estimulam a resolução de desafios abordando aspectos de ataque, defesa, forense, engenharia reversa, criptografia e até mesmo de programação. O objetivo é encontrar a “flag”, uma espécie de palavra chave que foi escondida.

O site Capture The Flag é uma plataforma em portugês e possui desafios gratuitos, de nível iniciante e intermediário que podem ser respondidos diretamente do navegador.

Já o Try Hack Me uma plataforma em inglês que contém laboratórios completos sobre vários cenários da temática hacker. Os laboratórios possuem cenários de desafios guiados do mundo real unindo teoria e prática. É possível responder os desafios em um sistema Linux emulado diretamente no navegador ou da sua máquina por meio do uso de VPN.

6 ferramentas de hacking que podem ajudar você a ser Hacker!

Ferramentas hacker devem ser utilizadas para auxiliar a encontrar vulnerabilidades. Sistemas operacionais como Kali Linux ou Parrot OS agrupam essas ferramentas por categorias de utilidade. Aqui listamos 6 dessas ferramentas para quem quer ser hacker:

- Nmap: ferramenta padrão para scanning de redes e auditoria de segurança. Como ele é possível obter informações dos hosts conectados à rede, serviços ativos, portas abertas.

- Aircrack-ng: ferramenta para detecção e monitoramento de redes sem fios que faz o sniffing para captura do tráfego de rede.

- Wireshark: ferramenta capaz de manipular o tráfego com intuito de obter informações úteis de computadores e dispositivos conectados à rede.

- Metasploit: ferramenta que auxilia os desenvolvedores a criarem novos exploits funcionais à medida que novas vulnerabilidades são identificadas.

- John the Ripper: ferramenta popular para quebra de senhas podendo ser utilizado a força bruta ou por listas de palavras.

- Steghide: ferramenta de esteganografia capaz de ocultar dados em vários arquivos de imagem e áudio.

Mais importante que entender o uso da ferramenta é compreender o processo envolvido no ataque. Bons hackers são capazes até mesmo de desenvolver suas próprias ferramentas.

5 dicas de segurança para hackers iniciantes!

Na busca de conhecimento para ser hacker, você pode se deparar com sites oferecendo ferramentas crackeadas. Siga estas 5 dicas de segurança para se proteger:

- Utilize um bom antivírus: sempre que possível, opte por antivírus pagos por possuírem uma proteção mais completa. Porém, não sendo possível, é melhor ter um gratuito do que não ter nenhum.

- Evite abrir e-mails suspeitos: há técnicas de hacking que podem executar scripts em seu computador, simplesmente ao carregar o conteúdo de um e-mail.

- Evite baixar softwares de fontes desconhecidas: muitas vezes por trás de um programa “crackeado” há um código com intuito de escravizar, sequestrar ou até mesmo danificar seu computador.

- Muita cautela com PDFs de fontes desconhecidas: arquivos PDF são grandes vetores de malwares que podem se aproveitar de vulnerabilidades nos programas leitores de PDF para executar exploits em seu computador.

- Bancos não enviam e-mail solicitando atualização: se você recebeu algum email informando no assunto que é de algum banco que você tem ou não conta, ignore. Caso seja necessário, você sempre pode procurar o banco para esclarecimentos.

Como está o mercado de trabalho para hackers?

A área de cibersegurança está em grande crescimento graças à aceleração da conectividade entre as tecnologias. Motivações como a Lei Geral de Proteção de Dados (LGPD) e o Home Office aumentam a demanda por pessoas profissionais de segurança da informação.

Algumas certificações desejadas no mercado para quem quer ser hacker são a Certified Ethical Hacke (CEH) e a Offensive Security (OSCP). Além disso, uma modalidade incentivada por grandes empresas é o Bug Bounty Hunting, um programa de recompensa para o “caçador de bugs”. Programas, comko:

- Google and Alphabet Vulnerability Reward Program (VRP) do Google;

- Hacker Plus Program do Meta (Facebook);

- GitHub Security Bug Bounty do GiHub;

- HackerOne plataforma para Bug Bounty;

Em setembro de 2020, o jovem Andres Alonnso Bie Perez, brasileiro de 14 anos, recebeu a quantia de $25.000 dólares por encontrar uma falha de XSS no Instagram. O método descrito pelo próprio Andres pode ser lido no link do seu Medium.

Quais foram os maiores Hackers/Crackers da história?

A história está marcada por ataques cibernéticos de crackers, muitas vezes com intuito de obter fama, dinheiro ou simplesmente por pura diversão. A seguir, uma lista desses crackers:

Kevin Mitnick, um dos pioneiros entre os crackers norte-americanos, já foi o cibercriminoso mais procurado no mundo por ter roubado milhões de dólares de segredos corporativos de grandes empresas, como a IBM, Motorola e de sistemas de alerta da defesa nacional.

Jonathan James, aos 15 anos de idade, invadiu os computadores do Departamento de Defesa dos Estados Unidos obtendo acesso a mais de 3 mil mensagens de funcionários do governo, dados de acesso e outros dados confidenciais.

Albert Gonzalez invadiu sistemas de lojas online ao longo de dois anos e roubou uma quantia alta de números de cartão de crédito, fazendo compras com os dados roubados dos clientes, além de vender esses dados pela Internet, causando prejuízos financeiros a muitas pessoas .

Kevin Poulsen invadiu a rede de computadores do Pentágono, a ARPANET, aos 17 anos. Além de invadir sistemas do governo e divulgar seus segredos, em 1990 ele conseguiu burlar as linhas telefônicas de uma estação de rádio, garantindo que fosse vitorioso no concurso ganhando um Porsche, viagem e uma quantia em dinheiro.

Anonymous: rede internacional de hackers não identificados que agem como um todo. Praticam crimes cibernéticos em defesa de causas ativistas da liberdade digital. Para identificação do grupo, fazem uso da máscara de Guy Fawkes, além da imagem de um “homem sem cabeça”.

Conclusão

O termo hacker por várias vezes foi empregado na mídia pelo criminoso encapuzado, o que é um erro, dado que esses crimes são cometidos por crackers. Ser hacker está relacionado com dominar vários aspectos da tecnologia e utilizar esse conhecimento em prol da segurança da informação. Há formas lícitas de ganhar dinheiro com o hacker, por exemplo atuando na busca por vulnerabilidades nos sistemas de empresas.

Gostou desse artigo? Então você vai gostar de ler sobre Segurança da informação: o que é e os 5 principais pilares!