Se você utiliza Windows já deve ter se deparado com uma mensagem contendo um relatório das ameaças que o sistema bloqueou recentemente. Entretanto, você sabe o que está por trás dessas análises? Trata-se do firewall, um sistema de segurança utilizado para verificar o tráfego da rede e identificar potenciais ameaças.

Atualmente, existem diversos tipos de firewall, que podem ser aplicados nos mais diversos cenários de segurança da informação, juntamente com as arquiteturas específicas desse sistema. Por se tratar de um sistema tão importante para o funcionamento do seu dispositivo, preparamos este guia completo para falar sobre:

- O que é firewall?

- Como o firewall funciona? Entenda esse diagrama!

- Quais são os 11 tipos de firewall?

- Quais são as 3 arquiteturas de firewall?

- Quais as principais aplicações dos firewalls? Em qual cenário usar cada tipo?

- Conheça as 5 etapas de evolução dos firewalls!

- Quais tipos de vírus os firewalls conseguem bloquear?

- Quais as vantagens de usar um firewall?

- Quais as limitações dos firewalls?

- Firewalls de Inspeção da Camada de Rede vs Inspeção da Camada de Aplicação: quais as diferenças?

- Qual a relação entre Firewall, NAT e VPN?

- Quais as diferenças entre firewall e antivírus?

- Como usar e configurar o firewall do Windows?

Basta clicar no tópico que quer explorar. Boa leitura!

O que é firewall?

O firewall é um sistema de segurança que limita o tráfego de uma rede privada. Seu objetivo é evitar, ou ao menos retardar, os impactos de uma ameaça que venha da web. Para isso, o sistema realiza uma seleção criteriosa dos pacotes de dados que entram e saem da rede.

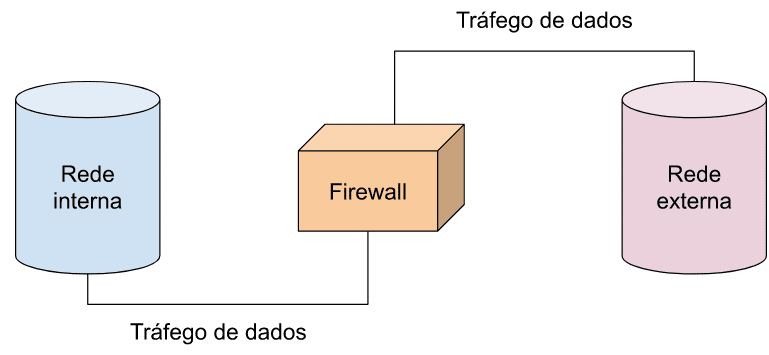

Como o firewall funciona? Entenda com esse diagrama!

A partir de um conjunto de instruções pré-determinadas, o firewall é responsável por realizar uma análise de tudo que entra e sai da rede, barrando pacotes de dados ou deixando-os passar.

Para exemplificar melhor, pense no firewall como a portaria de um prédio. Todas as pessoas que desejam acessar o edifício devem primeiro se identificar e não portar nenhum item que coloque a segurança dos demais em risco. Do mesmo modo, ninguém pode sair levando algo do prédio sem que haja autorização.

Nesse sentido, o firewall consegue barrar ameaças, que podem se instalar em uma máquina de modo silencioso e ocasionar o vazamento de dados, como os malwares.

Quais são os 11 tipos de firewall?

1. Firewall de software

É o firewall convencional que vem instalado em softwares como sistemas operacionais. O objetivo, como já mencionado antes, é limitar o que entre e o que sai pelas portas de rede do computador.

2. Firewall de hardware

Trata-se de um hardware com um firewall instalado, geralmente roteadores e outros dispositivos que lidam com a conexão à rede possuem o sistema instalado por padrão. A grande vantagem é que o firewall pode ser configurado especificamente para o dispositivo.

3. Firewall de filtragem de pacotes (packet filtering)

A filtragem de pacotes se trata de uma lista de regras que será utilizada na análise da rede. Assim, os pacotes somente poderão circular por ela se estiverem de acordo com elas.

Nesse sentido, existem dois tipos de filtragem, a estática, em que os pacotes devem obedecer exatamente as regras, e a dinâmica, em que as regras são flexíveis e os pacotes podem circular por um período de tempo.

4. Firewall de aplicação (proxy services)

Trata-se de um firewall que atua como intermediário entre uma rede interna e uma externa. Esse tipo de firewall garante maior segurança, pois não há acesso direto entre as redes, uma vez que tudo precisa passar pelo sistema de segurança antes de prosseguir.

5. Firewall de inspeção de estados (stateful inspection)

São firewalls que realizam uma comparação entre o que está acontecendo na rede e o que se espera que aconteça. Essa análise é feita através da detecção de padrões no tráfego, que sejam aceitáveis pelas regras definidas no firewall.

6. Firewall de gerenciamento de ameaças unificado (UTM)

São firewalls capazes de combinar recursos, como a inspeção de estados, a prevenção contra intrusões e antivírus. Também pode conter serviços extras, como gerenciamento na nuvem.

7. Firewall de próxima geração (NGFW)

Trata-se de um firewall moderno e que une recursos de filtragem de pacotes, inspeção de estados e outros recursos de segurança, como antivírus e detecção de malwares. Por isso, este tipo de firewall apresenta um alto grau de segurança.

8. Firewall focado em ameaças

Este firewall apresenta as características do NGFW, porém com uma resposta mais rápida a ameaças. Além disso, também possui relatórios sobre os recursos que mais possuem chance de serem alvo de uma ameaça.

10. Firewall de tradução de endereço de rede

Nesse cenário o firewall é capaz de permitir que múltiplos dispositivos se conectem à rede utilizando um único endereço de IP. Enquanto isso, o endereço original e individual fica oculto.

11. Firewall em nuvem

É um firewall hospedado na nuvem, que possui os mesmos recursos de um tradicional. Seu objetivo é criar uma barreira de segurança em volta de aplicações e plataformas que estão na nuvem.

12. Gateways de nível de circuito

São firewalls que monitoram a conexão dos pacotes de dados. Se uma conexão for bem sucedida, o monitoramento é finalizado. Esse tipo de firewall é considerado de risco, pois um pacote pode abrir uma conexão para que outros pacotes maliciosos passem.

Quais são as 3 arquiteturas de firewall?

Firewalls são sistemas que podem se adaptar a diferentes configurações. Dessa forma, para cada contexto de utilização pode se escolher a arquitetura que melhor atende aos requisitos de segurança necessários.

1. Arquitetura Dual-Homed Host

Nessa arquitetura existe um computador com um firewall, chamado de Dual Homed Host, localizado entre a rede interna e a externa, que dá acesso à internet. Este computador atua como uma ponte entre as redes, não havendo possibilidade de acessá-las diretamente.

A grande vantagem desta arquitetura é o alto controle do tráfego. Entretanto, em caso de detecção de alguma ameaça, todo o tráfego será paralisado. Por isso, este tipo de arquitetura não é indicada para os casos em que se há ampla necessidade de conexão com a internet.

2. Arquitetura Screened Host

Nesta arquitetura existem dois computadores intermediários entre a rede interna e a externa. A primeira máquina possui um firewall chamado Screened Host, já o segundo é denominado de Bastion Host.

Assim como na arquitetura anterior, o acesso entre as redes só é possível passando pelos firewalls. Quando o tráfego chega ao Screened Host, o conteúdo será analisado e, se aprovado, será direcionado ao Bastion Host, que irá analisar novamente o conteúdo e decidir se a conexão será permitida ou não, mesmo que o primeiro firewall já tenha concedido o acesso.

3. Arquitetura

A arquitetura Screened Subnet é uma das mais seguras entre as anteriores e, também, mais complexa. Entre a rede interna e a externa há uma área chamada de DMZ (Zona Desmilitarizada).

Nessa área atuam dois roteadores, um entre a DMZ e a rede interna e outro entre a DMZ e a rede externa. Estes roteadores funcionam como filtros dos pacotes de dados que entram e saem.

Já entre estes roteadores há um firewall chamado Bastion, como na arquitetura anterior. Esse firewall é responsável por decidir se o tráfego seguirá seu fluxo ou não, mesmo que os roteadores tenham permitido.

Quais as principais aplicações dos firewalls? Em qual cenário usar cada tipo?

O Firewall é um sistema que pode se adaptar ao contexto de instalação, podendo ser configurado para ser mais restritivo ou permissivo. Vejamos alguns cenários de uso dessa ferramenta de segurança:

Tolerância a falhas

Nesse cenário são utilizados dois firewalls. Desse modo, se o primeiro falhar na verificação de algum pacote, haverá um segundo que deverá analisar o tráfego novamente e bloqueá-lo em caso de ameaças.

Proteção de sub-redes

São firewalls que são implementados em redes internas. Trata-se de um cenário aplicado em repartições de uma empresa ou instituição, como o departamento financeiro. Em geral, essas áreas lidam com dados sensíveis, que precisam de segurança extra.

Proteção de perímetro

O firewall consegue monitorar não só o que entra e saí de uma rede, mas suas configurações também permitem a restrição de acesso a determinados dados. Além disso, também é possível bloquear o acesso a páginas específicas na internet.

Conheça as 5 etapas de evolução dos firewalls!

Os firewalls e os sistemas de segurança em geral surgiram da necessidade de proteger computadores e redes à medida que estes dispositivos tecnológicos passaram a ser cada vez mais utilizados. Vejamos, a seguir, algumas fases:

1. Vírus

No fim da década de 80, com o aumento do uso de computadores em empresas e instituições, aumentaram também os ataques de vírus. Isso impulsionou o mercado de sistemas contra estas ameaças.

2. Redes

Já na década de 90, as ameaças chegaram à web. Dessa forma, o acesso à internet apresentava vulnerabilidades, o que levou a criação dos firewalls.

3. Aplicativos

A partir de 2000, os softwares instalados em sistemas operacionais passam a apresentar vulnerabilidades, que abrem brechas para invasões. Assim, sistemas de prevenção a intrusão começam a ser desenvolvidos.

4. Payloads

A partir de 2010, os ataques se tornam direcionados e sem uma fonte conhecida. Isso faz com que o mercado passe a criar soluções anti-bot e sandboxing.

5. Mega

As ameaças tomam proporções escaláveis e multidirecionais, o que faz com que até hoje os sistemas de segurança continuem necessitando de melhoria constante para acompanhar esta evolução.

Quais tipos de vírus os firewalls conseguem bloquear?

Os firewalls analisam o tráfego da rede em busca de ameaças. Nesta análise, eles podem identificar sniffers, que espionam os dados que estão passando na rede; malwares, que se aproveitam de vulnerabilidades; trojans, que são malwares disfarçados; e spywares, que espionam o sistema operacional.

Quais as vantagens de usar um firewall?

1. Bloqueio de sites distratores

O firewall possui configurações que permitem o bloqueio do acesso a determinados sites, como YouTube e redes sociais. Isso permite que as pessoas colaboradoras evitem distratores ao utilizarem a rede da empresa ou instituição.

2. Relatórios

O firewall permite a criação de relatórios contendo os recursos que mais estão utilizando a internet. Além disso, é possível saber quais são as páginas web mais acessadas.

3. Disponibilidade de internet

O firewall possui recursos que permitem a adição de mais de um link de acesso à internet. Dessa forma, se um cair ou apresentar lentidão, é possível se conectar a outro.

4. Proteção e segurança

Este item é o foco do firewall, seu objetivo é garantir que o acesso a web não implique em trazer ameaças para dentro da rede interna ou que dados sejam vazados para a rede externa. Bem como é possível criar políticas de acesso dentro da própria rede interna, a fim de evitar que pessoas não autorizadas tenham livre navegação pela rede.

5. Redução de custos

Ao utilizar um firewall uma empresa ou instituição não só evitará gastos para minimizar o vazamento de alguma informação ou a infecção de uma máquina, mas também poderá contratar um sistema de gerenciamento de firewall. Assim, será possível manter as defesas atualizadas constantemente.

Quais as limitações dos firewalls?

Assim como outros dispositivos de segurança, os firewalls não são totalmente a prova de ameaças e podem apresentar diferentes limitações de acordo com a arquitetura e configuração utilizadas. Vejamos algumas delas:

- Impactar o desempenho: os firewalls podem tornar a rede mais lenta ou até travá-la, dependendo das políticas de análise de tráfego implementadas;

- As políticas necessitam de verificação constante: as políticas determinam o que deve ser analisado na rede. Para não impactar o funcionamento de novos serviços, elas devem ser revistas com frequência;

- Não interceptar determinadas ameaças: apesar de ser um sistema de segurança, os firewalls ainda estão à mercê de ameaças ocasionadas por descuidos da pessoa usuária, como arquivos baixados.

Firewalls de Inspeção da Camada de Rede vs Inspeção da Camada de Aplicação: quais as diferenças?

Na inspeção da camada de rede, os pacotes de dados somente passam pelo firewall se corresponderem às regras estabelecidas pelo protocolo de internet (IP), isso lhe dá um desempenho melhor se comparada a inspeção na camada de aplicação. Por outro lado, as ameaças ainda podem se aproveitar de portas comumente utilizadas na web e permitidas na inspeção, como é o caso da porta 80.

Qual a relação entre Firewall, NAT e VPN?

O firewall executa outras funções em nível de rede: o NAT (Network Address Translation) e VPN (Virtual Private Network). Na VPN, cria-se um túnel entre uma rede privada e uma externa, utilizando a internet.

Assim as pessoas usuárias podem compartilhar informações com segurança, pois os dados são criptografados. Já o NAT pode ocultar ou traduzir um endereço IP. Dessa forma a rede não pode ser reconhecida, uma vez que está oculta na internet.

Quais as diferenças entre firewall e antivírus?

Firewall e antivírus possuem o mesmo objetivo: proteger a máquina contra ameaças. Entretanto, o foco do firewall é bloquear ou permitir a entrada e saída de dados pela rede, ficando à mercê de programas maliciosos que foram instalados, pendrives contaminados e sites fraudulentos.

Neste cenário, atuam os antivírus. Os antivírus são programas que ficam escaneando o computador constantemente em busca de softwares maliciosos e outros itens que possam trazer algum risco.

Como usar e configurar o firewall do Windows?

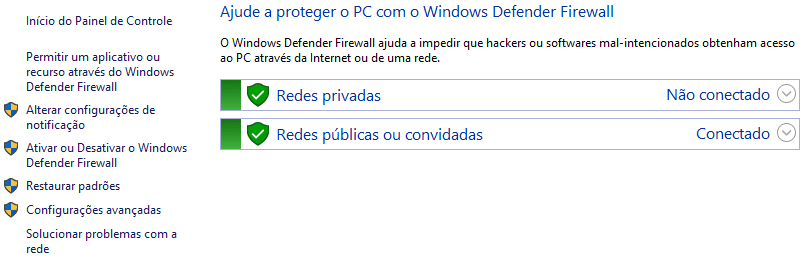

Vejamos agora os passos necessários para ativar ou desativar o firewall no sistema operacional Windows. Para isso usaremos o painel de controle para acessar a tela de configurações. É válido ressaltar que o firewall já vem ativo por padrão e a sua desativação irá deixar a máquina desprotegida contra ameaças de rede.

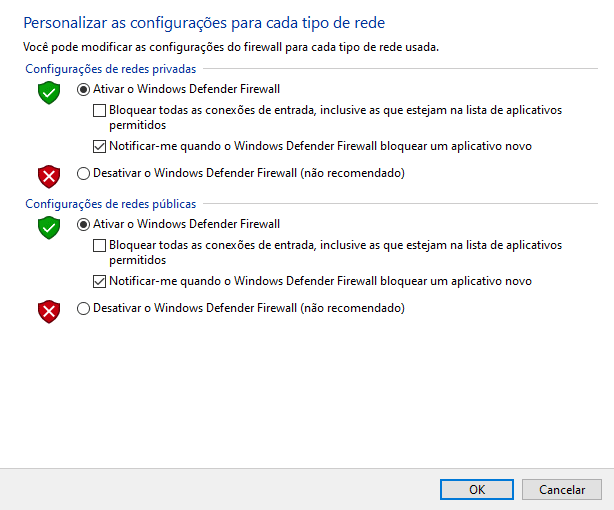

Como ativar o firewall do Windows

Para ativar o firewall no Windows será necessário acessar o painel de controle. Dentro do painel, procure pela opção “Sistema e Segurança”. Então, clique no item “Windows Defender Firewall”. Você terá uma tela como a exibida abaixo.

A seguir, clique na opção “Ativar ou Desativar o Windows Defender Firewall”, no lado esquerdo da tela. Na janela seguinte, selecione a opção de ativar o Windows Defender Firewall e clique em “ok”.

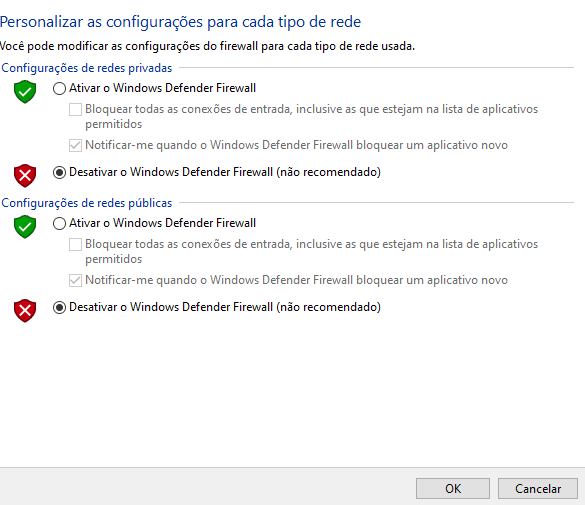

Como desativar o firewall do Windows

Para desativar o firewall do Windows o processo será o mesmo. Abra o painel de controle e vá até “Windows Defender Firewall”, clique na opção de ativar ou desativar o recurso e na tela seguinte marque a opção de desativar o firewall e clique em “ok”. Lembre-se que ao fazer isso seu computador estará vulnerável.

Conclusão

Como vimos neste artigo, o firewall é um sistema de segurança implementado em softwares e hardwares. Seu principal objetivo é evitar ou minimizar a entrada e saída de ameaças de uma rede externa para uma interna e vise versa. Se desejar aprender mais sobre segurança recomendamos este artigo da Trybe, sobre segurança da informação.